Mostrar resumen Ocultar resumen

- Qué implica el nuevo aviso y por qué es relevante para tu seguridad

- Cómo actúa la advertencia paso a paso

- Cómo revisar y ajustar la política de ejecución en PowerShell

- Buenas prácticas para evitar que un script infecte tu PC

- Qué significa esto para empresas y equipos IT

- Qué hacer si encuentras un script sospechoso

- Cómo interpretar la notificación como usuario

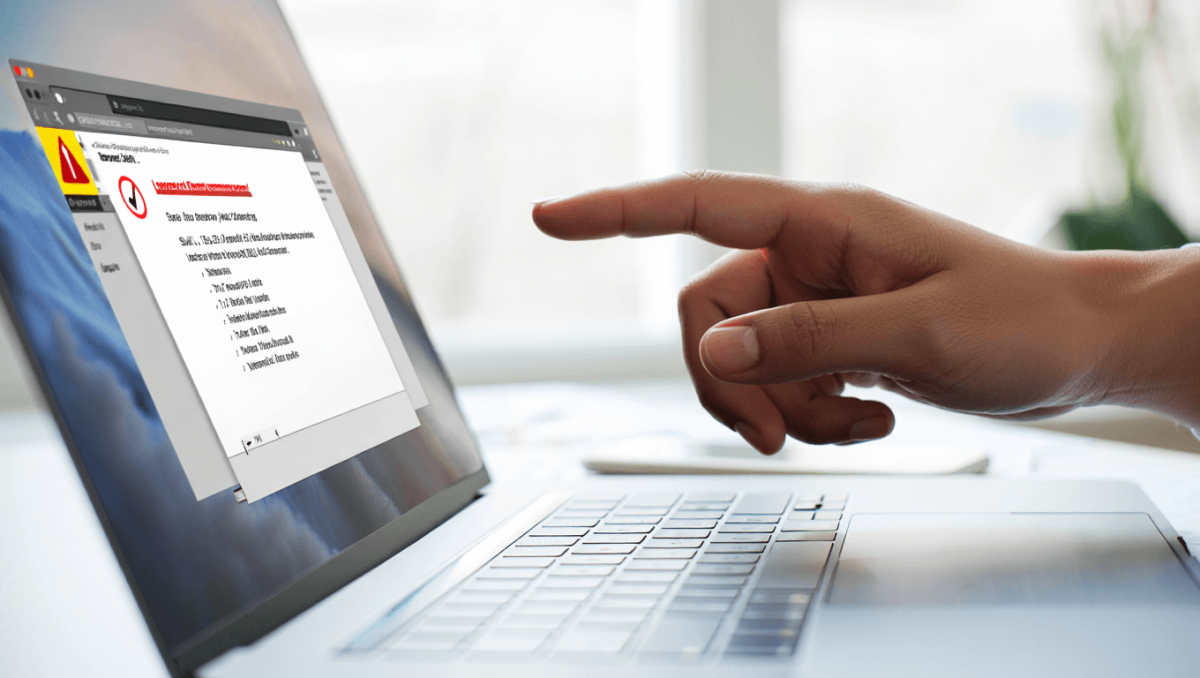

Windows ha empezado a mostrar un nuevo aviso en PowerShell que busca frenar la ejecución de código potencialmente peligroso. La notificación alerta al usuario antes de ejecutar scripts o comandos descargados desde internet. Esto puede marcar la diferencia entre un equipo seguro y uno comprometido.

Qué implica el nuevo aviso y por qué es relevante para tu seguridad

El mensaje aparece cuando PowerShell detecta que un script proviene de una fuente externa. Su objetivo es impedir la ejecución sin consentimiento explícito. Para muchos usuarios, esto reduce el riesgo de infecciones por malware que llegan ocultas en scripts.

GTA VI: ganas, miedo y el problema que ya vivimos antes

Halo 2 y 3: remakes en desarrollo activo, no solo Campaign Evolved

- Bloqueo preventivo: evita ejecuciones automáticas de archivos potencialmente maliciosos.

- Transparencia: el aviso muestra el origen del script y pide confirmación.

- Compatibilidad: funciona con políticas de ejecución ya presentes en Windows.

Cómo actúa la advertencia paso a paso

El sistema analiza metadatos del archivo y detecta marcas de origen externo. Si se cumple el criterio, PowerShell lanza el aviso. El usuario puede elegir ejecutar, abrir con otro programa o cancelar.

- Detección del archivo descargado o marcado como externo.

- Generación de la alerta con detalles básicos.

- Opción de permitir temporalmente, bloquear o inspeccionar el contenido.

Señales que desencadenan la alerta

- Archivos con la etiqueta de «origin=Internet».

- Scripts descargados por navegadores o clientes de correo.

- Contenido obtenido desde unidades extraíbles sin revisar.

Cómo revisar y ajustar la política de ejecución en PowerShell

Los administradores pueden revisar la configuración actual con comandos nativos. Cambiar estas opciones afecta si el aviso aparece o no. Procede con cuidado.

- Comando para ver la política: Get-ExecutionPolicy -List

- Ejemplo para permitir scripts firmados: Set-ExecutionPolicy RemoteSigned -Scope CurrentUser

- Para volver a la política más restrictiva, ajustar a AllSigned o Restricted.

Buenas prácticas para evitar que un script infecte tu PC

La advertencia es útil, pero no sustituye a hábitos responsables. Sigue estas recomendaciones simples.

- Descarga software solo de sitios oficiales.

- Verifica la firma digital de scripts críticos.

- No ejecutes comandos recibidos por correo sin revisar.

- Mantén Windows y el antivirus actualizados.

- Usa entornos aislados para probar código desconocido.

Qué significa esto para empresas y equipos IT

En entornos corporativos, el aviso reduce incidentes por scripting malicioso. Los equipos de seguridad lo pueden integrar en sus procedimientos.

- Políticas de grupo pueden gestionar el comportamiento del aviso.

- Registro y telemetría ayudan a auditar intentos de ejecución.

- Formación a usuarios es clave para evitar ignorar alertas.

Pasos recomendados para administradores

- Auditar políticas de ejecución en todos los equipos.

- Combinar la advertencia con soluciones EDR y antivirus.

- Crear guías internas sobre manejo de scripts bloqueados.

Qué hacer si encuentras un script sospechoso

No lo ejecutes de inmediato. Analiza su contenido y origen. Si dudas, consulta con soporte o seguridad.

- Escanea el archivo con herramientas antimalware.

- Revisa la firma digital y la reputación del autor.

- Prueba en una máquina virtual aislada si es necesario.

Cómo interpretar la notificación como usuario

Una alerta no implica siempre peligro, pero sí merece atención. Lee el mensaje con detalle y actúa con prudencia.

- Si conoces la fuente y confías en ella, permite la ejecución con precaución.

- Si no conoces el origen, bloquea y solicita ayuda.

- Guarda evidencia del archivo para análisis posterior.